Шпаргалка: сетевые настройки контроллера на удаленном объекте

Эта статья — шпаргалка инженера, в ней мы описали аспекты профессиональной инсталляции контроллера на производственных и коммерческих объектах. Полную информацию о сетевых настройках контроллера, смотрите в документации: Networks

Выбор сетевой комплектации контроллера

Контроллеры Wiren Board 6 поставляются с разным набором сетевых устройств. Необходимо понять, в каких условиях будет эксплуатироваться контроллер и какая комплектация будет оптимальной.

Минимальная комплектация

Контроллеры Wiren Board 6 в любой комплектации имеют два Ethernet-интерфейса 100 Мбит/с (eth0, eth1) на борту.

Расширенные возможности

Опционально контроллеры поставляются с Wi-Fi-интерфейсом (wlan0) (802.11bgn 2.4G), с 3G-модемом (WCDMA/HSPA, GSM/GPRS/EDGE) или 2G-модемом (GPRS). С помощью любого из них вы можете подключить контроллер к интернету, а с помощью Ethernet и Wi-Fi — еще и к локальной сети. 3G-модем реализован на чипе SIMCom SIM5300E, 2G-модем реализован на чипах SIMCom SIM800 или Neoway M660A, Wi-Fi — на чипе Realtek 8723BU.

Заводская конфигурация сетевых устройств

Ethernet

В заводской конфигурации в контроллере настроены оба Ethernet-интерфейса, Wi-Fi и loopback. Файл сетевых настроек — /etc/network/interfaces. Интерфейсы eth0/1 не имеют фиксированного адреса и получают сетевые настройки по DHCP.

Wi-Fi

На Wi-Fi интерфейсе wlan0 по умолчанию поднята открытая точка доступа с фиксированным адресом 192.168.42.1, клиенты получают адреса по DHCP, которые раздает демон dnsmasq, в диапазоне 192.168.42.50 — 192.168.42.150.

SSID беспроводной сети контроллера формируется из префикса “WirenBoard-” и серийного номера контроллера, нанесенного на боковой наклейке. В беспроводной сети контроллер имеет не только IP-адрес, но и DNS-алиасы для удобства подключения, wiren, wiren.local, wiren_board, wirenboard.local, wirenboard.

GPRS

Подключение к сети передачи данных сотовых операторов не включено по умолчанию и требует настройки. Контроллер имеет два разъема для установки SIM-карт, но в настоящее время программно поддерживается только первый.

Опционально контроллер комплектуется 3G или 2G-модемами (для версии 6.6 модемы несъемные и распаиваются на плате при производстве). С версии 6.7 модемы устанавливаются модулями в разъемы расширения.

3G-модем

Модем представлен в системе двумя устройствами: /dev/ttyGSM (линк на один из консольных портов ttymxc), подключенного к UART-интерфейсу чипа модема и составного USB-устройства /dev/ttyACM0-6. Для коммуникации используется ttyACM0. Ограничения UART-порта не позволяют реализовать весь потенциал скорости передачи данных в 3G-сетях (теоретически до 7,2 Мбит/с на приём и до 5,76 Мбит/с на передачу). Порт ttyACM0 ограничен только скоростью передачи данных интерфейса USB2.0 (теоретически — до 280 Мбит/с).

Наличие двух интерфейсов позволяет одновременно использовать первое устройство (/dev/ttyGSM) для отправки AT-команд (узнать уровень сигнала сотовой связи, отправить SMS, USSD-запрос баланса и проч.) через программы minicom или gammu, а второе (/dev/ttyACM0) — для сетевой коммуникации.

В контроллере доступно аппаратное управление включением/выключением модема через его вход PWRKEY, состояние которого управляется одним из GPIO процессора. Для пользователя интерфейс управления питанием модема предоставляет команда wb-gsm с опциями on, off, reset, restart_if_broken.

Подробное описание модуля 3G модема.

2G-модем

Максимальная скорость передачи данных в GPRS составляет 85,6 кбит/с, чего явно недостаточно для передачи больших объемов данных. GPRD-канал может использоваться для доступа к интерфейсу командной строки (ssh) или для отправки SMS. 2G-модемы представлены в системе одним устройством, /dev/ttyGSM. Одновременная передача данных и AT-команд в 2G-модеме не реализована.

Подробное описание модуля 2G модема.

GSM-антенны

Контроллер опционально комплектуется одной из двух GSM-антенн: выносной, на кабеле 2,5м, с коэффициентом усиления 3,5 дБ, или короткой штыревой антенной, навинчивающейся прямо на SMA(female)-разъем контроллера. При монтаже контроллера в металлических боксах следует использовать выносную антенну. Штатные антенны контроллера обеспечивают связь в условиях хорошего приема. В сложных радиоусловиях необходимо приобретать антенны с бóльшим коэффициентом усиления или направленные антенны. Диапазон частот 3G-антенн — 1900-2100 МГц, 2G — 900/1800 МГц. Разъем кабеля антенны — SMA(male).

Настройка сетевых интерфейсов

Настройка Ethernet-интерфейсов

неактуально, в 2304 и новее используется NM. Часто возникает необходимость, чтобы контроллер имел постоянный адрес в локальной сети. Это достигается либо настройками DНCP-сервера (привязкой IP-адреса к MAC-адресу сетевого интерфейса контроллера), либо явным указанием IP-адреса в сетевых настройках.

Рассмотрим более подробно, как задать фиксированный адрес на Ethernet-интерфейсе.

Для настроек статического адреса задайте следующую конфигурацию:

auto eth0 iface eth0 inet static address 192.0.2.7 netmask 255.255.255.0 gateway 192.0.2.254 hostname Wirenboard

По умолчанию, если адрес статический, используются DNS-сервера, перечисленные в файле /etc/resolv.conf, символическая сcылка на /mnt/data/etc/resolv.conf.

Можете добавлять свои DNS-сервера по аналогии:

nameserver 192.168.0.1 nameserver 8.8.8.8 nameservеr 8.8.4.4

Эти сервера использует сервис dnsmasq, который обслуживает локальные DNS-запросы на контроллере. Чтобы понять, какие именно upstream-сервера используются dnsmasq в настоящий момент, выполните команды

service dnsmasq stop dnsmasq --no-daemon --log-queries ^C service dnsmasq start

Программа dnsmasq выведет в консоль, какие сервера используются, например:

dnsmasq: using nameserver 192.168.0.1#53 dnsmasq: using nameserver 8.8.8.8#53 dnsmasq: using nameserver 8.8.4.4#53

Настройка Wi-Fi

Параметры точки доступа определяет демон hostapd (файл настроек /etc/hostapd.conf).

Чтобы подключаться к контроллеру по Wi-Fi, по защищенному каналу, допишите в конец файла /etc/hostapd.conf следующую конфигурацию:

wpa=2 wpa_passphrase=your_password wpa_key_mgmt=WPA-PSK wpa_pairwise=TKIP CCMP

Перезапустите hostapd: /etc/init.d/hostapd restart, после чего подключение к контроллеру по Wi-Fi будет возможно только с паролем your_password.

Пример настройки Wi_Fi адаптера для подключения к локальной сети можно найти в нашей wiki.

Настройка PPP

На контроллере предустановлен демон pppd, который используется для создания подключения к сети провайдера через 3G/2G-модем. Демон pppd создает при подключении сетевой интерфейс ppp (ppp0 по умолчанию). В заводской конфигурации настройки порта ppp0 закомментированы, и установления соединения с провайдером сотовой связи не происходит. В нашей Wiki мы рекомендуем использовать следующие настройки для интерфейса ppp0 в файле /etc/network/interfaces:

auto ppp0 iface ppp0 inet ppp provider mts #Рестартуем модем, если он завис pre-up wb-gsm restart_if_broken #Затем ждем, пока он загрузится и найдет сеть. pre-up sleep 10

Даже если модем находится в зависшем или отключенном состояниии, команда pre-up wb-gsm restart_if_broken перед началом установления соединения перезагрузит его и модем будет гарантированно доступен. Десятисекундной задержки (pre-up sleep 10) перед установлением соединения обычно хватает, чтобы сетевое соединение установилось с первого раза.

Строка provider заставляет pppd искать файл настроек для конкретного провайдера в директории /etc/ppp/peers, в нашем случае это файл /etc/ppp/peers/mts. В целях совместимости в качестве устройства модема в заводской настройке в этом файле указано использовать устройство /dev/ttyGSM. Если на вашем контроллере установлен 3G-модем, замените это устройство на более быстрое /dev/ttyACM0.

Чтобы при обрыве соединения контроллер не прекращал попытки установить связь, в файле настроек провайдера /etc/ppp/peers/ должны быть раскомментированы опции

persist maxfail 0

Параметры протокола пакетной передачи данных и номера для соединения для каждого провайдера хранятся в директории /etc/chatscripts. В большинстве случаев ничего менять в этих файлах не придется.

PPP — основной и резервный выход в интернет

Проще всего обеспечить выход в интернет, если ppp0 — единственный WAN-интерфейс. Интерфейс ppp0 настраивается, как это написано выше, и затем, командой ifup ppp0, устанавливается подключение к интернету через сеть сотового оператора.

Сложности начинаются, когда контроллер подключен к Ethernet и имеет шлюз по умолчанию в одной сети, а также подключается к сети сотовой передачи данных.

В такой конфигурации мы сталкиваемся со следующей особенностью: протокол PPP обеспечивает соединение точка-точка и не предполагает шлюза по умолчанию.

В случае подключения по PPP, когда ни одного шлюза по умолчанию нет (например, мы не подключили Ethernet-кабель), pppd в качестве шлюза по умолчанию добавит в таблицу маршрутизации в системе IP-адрес ppp-партнера. Если шлюз по умолчанию уже задан, то в таблицу маршрутизации новый шлюз по умолчанию не добавляется. И тогда при падении основного Ethernet-канала выход в интернет теряется, несмотря на активное соединение. В этом случае необходимо добавить второй шлюз по умолчанию через интерфейс ppp0. Метрика любого нового шлюза должна отличаться от метрик имеющихся, поэтому мы явно указываем метрику при создании нового шлюза по умолчанию.

Для обеспечения отказоустойчивого соединения мы должны предусмотреть любой порядок поднятия и падения интерфейсов. Задача — обеспечить связь независимо от порядка поднятия интерфейсов и переключение при падении одного из них.

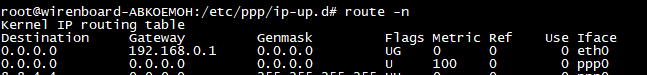

Для интерфейса eth0, который мы будем считать основным для выхода в интернет, создается шлюз по умолчанию с метрикой 0 в таблице маршрутизации. Зададим для шлюза по умолчанию через интерфейс ppp0-метрику 100 (или любую, отличную от 0).

Для выполнения команд после инициализации любого ppp-интерфейса pppd демон использует директорию /etc/ppp/ip-up.d. В качестве параметров командной строки скрипту передается и имя ppp-интерфейса (в нашем случае такой интерфейс один — это ppp0).

Создадим скрипт add_routes в директории /etc/ppp/ip-up.d и сделаем его исполняемым (chmod +x /etc/ppp/ip-up.d/add_routes):

#!/bin/sh route del default dev ppp0 2>/dev/null route add default dev ppp0 metric 100 2>/dev/null

Первая команда удаляет шлюз по умолчанию, на случай, если он был создан с метрикой 0. Вторая — добавляет шлюз по умолчанию с метрикой 100 для интерфейса ppp0. Таким образом, мы имеем два шлюза по умолчанию с разными метриками:

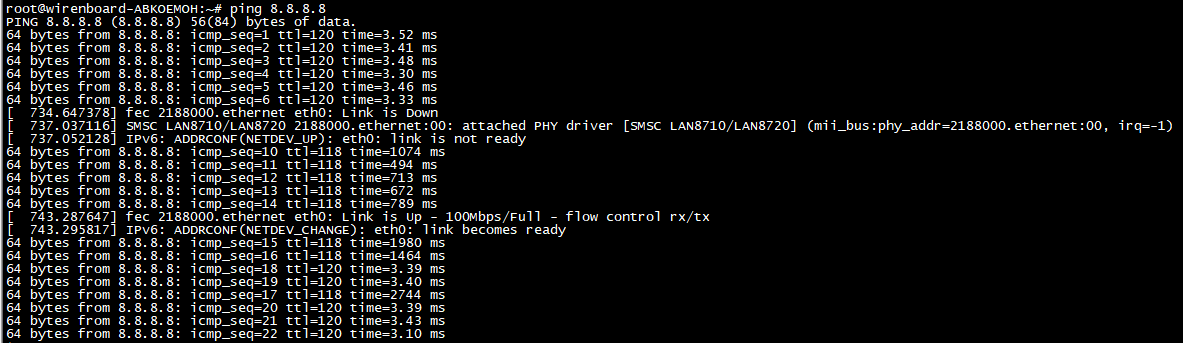

При падении одного из них трафик будет передаваться через другой и наоборот. Запустим ping 8.8.8.8, а затем вынем и вставим вилку RJ-45:

Как показал опыт, иногда возникает проблема с доступностью DNS-серверов провайдера. Для всех соединений прописываем общедоступные сервера Google и OpenDNS.

eth0: Из файла /etc/dhcp/dhclient.conf, из параметра request удаляем параметр domain-name-servers, а после параметра request указываем открытые DNS-сервера Google и OpenDNS:

prepend domain-name-servers 8.8.4.4, 8.8.8.8, 208.67.222.222, 208.67.220.220;

ppp0: В директории /etc/ppp/ip-up.d создаем скрипт (и даем ему права на выполнение), который добавит DNS-сервера Google и OpenDNS в файл resolv.conf при поднятии интерфейса.

if [ ! -e /etc/resolv.conf ]; then : > /etc/resolv.conf fi #OpenDNS printf '%s\n%s\n' "nameserver 208.67.222.222" "$(cat /etc/resolv/conf)" >/etc/resolv.conf printf '%s\n%s\n' "nameserver 208.67.220.220" "$(cat /etc/resolv.conf)" >/etc/resolv.conf #Google DNS printf '%s\n%s\n' "nameserver 8.8.8.8" "$(cat /etc/resolv.conf)" >/etc/resolv.conf printf '%s\n%s\n' "nameserver 8.8.4.4" "$(cat /etc/resolv.conf)" >/etc/resolv.conf

OpenVPN

Для удаленного доступа к контроллеру будем использовать OpenVPN. Предполагается, что сервер уже есть и настроен, необходимо установить и настроить клиент на контроллере.

Чтобы обеспечить большую надежность, на сервере с 2 IP-адресами запускается два серверных процесса, один из которых слушает на порту 1194 TCP на IP1, а второй — на порту 1194 UDP на IP2. (Это не обязательно, вы можете использовать один серверный процесс).

На контроллере мы поднимаем 2 OpenVPN-клиента и явно задаем маршрут для IP2 через интерфейс ppp0 для одного из них.

Установка OpenVPN — стандартная, с использованием open-rsa.

2do: исправить, не надо на контроллере разворачивать механизмы создания/подписи сертификатов.

Для этого на контроллере устанавливаем openvpn и easy-rsa:

apt-get install openvpn easy-rsa

Копируем

cp -R /usr/share/easy-rsa /etc/openvpn/

Копируем сертификат удостоверяющего центра ca.crt на контроллер, в директорию /etc/openvpn/easy-rsa/keys

В директории

/etc/openvpn/easy-rsa

создаем поддиректорию keys:

mkdir keys && chmod 600 keys && cd keys

Создаем запрос на подписывание сертификата (с именем, соответствующим серийному номеру контроллера, в данном случае A7ZO7UCC):

cd /etc/openvpn/easy-rsa/ source ./vars ln -s openssl-1.0.0.cnf openssl.cnf ./build-req A7ZO7UCC

Копируем полученный запрос A7ZO7UCC.csr на сервер, в произвольную директорию и подписываем его.

cd /etc/openvpn/easy-rsa source ./vars ./sign-req /root/certs/A7ZO7UCC

Подписанный сертификат A7ZO7UCC.crt копируем на контроллер, в директорию /etc/openvpn/easy-rsa/keys.

На сервере в конфигурационном файле (/etc/vpn/server.conf) смотрим, какой файл соответствия клиент-адрес указан в параметре ifconfig-pool-persists и в этот файл добавляем адрес для клиента-контроллера из диапазона сетевых адресов, описанного в параметре server конфигурационного файла.

Например,

service openvpn stop nano /etc/openvpn/ipp.txt

Добавляем строку A7ZO7UCC,10.8.0.48

service openvpn start

Для второго экземпляра сервера такую же операцию выполняем с его конфигурационными файлами, IP-адреса должны различаться, например, добавляем запись

A7ZO7UCC,10.9.0.48

Конфигурационные файлы для клиента на контроллере для двух соединений будем хранить в файлах /etc/openvpn/client.conf и /etc/openvpn/client1.conf.

Содержимое файла настройки клиента:

client dev tun proto udp remote vpn.mydomain.com 1194 resolv-retry infinite nobind persist-key persist-tun ca /etc/openvpn/easy-rsa/keys/ca.crt cert /etc/openvpn/easy-rsa/keys/A7ZO7UCC.crt key /etc/openvpn/easy-rsa/keys/A7ZO7UCC.key remote-cert-tls server verb 3 link-mtu 1542 keysize 128 #keysize 128 -- для совместимости с имеющимися клиентами

В файле конфигурации второго vpn-подключения сlient1.conf замените proto udp на proto tcp и укажите второй IP-адрес сервера в параметре remote.

Автозагрузка сервиса OpenVPN на контроллере включается командой:

update-rc.d openvpn defaults

Проверяем доступность сервера

ping 10.8.0.1

WireGuard

Помимо OpenVPN можно использовать более простой в настройке WireGuard, Инструкция по установке. Для него не нужен централизованный сервер в интернете.

Также можно использовать решение на основе WireGuard — Tailscale. Он использует userspace реализацию протокола WireGuard и не требует поддержки в ядре, а настройка подключения занимает несколько минут.

AutoSSH

Еще одно резервное подключение к контроллеру сделаем на основе AutoSSH. Механизм работы таков: с контроллера устанавливается ssh-соединение к серверу, при этом ssh-порт контроллера пробрасывается на один из свободных портов на localhost сервера. Сервис аutossh следит за тем, что ssh-соединение не разорвано, и в случае разрыва восстанавливает его. Восстановление происходит не мгновенно — какое-то время порт, используемый на localhost сервера удерживается демоном sshd.

Устанавливаем на контроллере apt-get install autossh. Генерируем пару ключей для пользователя root:

ssh-keygen

Пароль — пустой.

Для обслуживания удаленных подключений создаем пользователя remote на сервере с оболочкой /bin/false:

adduser --home /home/remote --shell /bin/false remote

В файл /home/remote/.ssh/authorized_keys на сервере добавляем созданный на контроллере ключ /root/.ssh/id_rsa.pub с преамбулой

no-agent-forwarding,no-X11-forwarding,permitopen="localhost:62001" ,

что обеспечит дополнительную безопасность сервера при подключении контроллера. Порт 62001 — порт localhost-сервера, на который будет перенаправлен ssh-порт данного контроллера.

Первый раз подключаемся с контроллера на сервер вручную:

ssh remote@vpn.mydomain.com

На контроллере создаем файл \etc\systemd\system\autossh.service для запуска autossh в качестве сервиса:

[Unit] Description=Keeps an ssh tunnel to remote host open After=network.target [Service] User=root # -p [PORT] # -l [user] # -M 0 --> no monitoring # -N Just open the connection and do nothing (not interactive) # LOCALPORT:IP_ON_EXAMPLE_COM:PORT_ON_EXAMPLE_COM ExecStart=/usr/bin/autossh -M 0 -N -o ServerAliveInterval=15 -o ServerAliveCountMax=5 -o ExitOnForwardFailure=yes -R 62001:127.0.0.1:22 -p 22 remote@vpn.mydomain.com #ExecStop=/usr/bin/killall -9 autossh RestartSec=5 Restart=always [Install] WantedBy=multi-user.target

Включаем сервис автозагрузки на контроллере:

systemctl enable autossh.service

После запуска сервиса мы можем подключиться к контроллеру на сервере с помощью команды

ssh 127.0.0.1 -p 62001

Передача данных с контроллера в облако

Возможные неполадки GPRS-соединения

Возможных причин отсутствия GPRS-подключения может быть несколько:

- Закончился оплаченный лимит трафика.

- Низкий уровень сигнала, плохой контакт антенны.

- SIM-карты некоторых операторов рассчитаны только на 4G-сети, 3G-подключение установить с ними не получится.

- Проверьте, правильно ли вставлена SIM-карта в слот.

- Возможно, SIM-карта нерабочая.

- Ваш тарифный план не предусматривает пакетную передачу данных.

Прежде чем посещать личный кабинет и звонить провайдеру, можно выполнить ряд простых проверок.

Запустите команду

gammu networkinfo

Network state : home network Network : 250 01 (MTS, Russian Federation), LAC 18A6, CID 796B11 Name in phone : "MTS RUS" Packet network state : home network Packet network : 250 01 (MTS, Russian Federation), LAC 18A6, CID 796B11 Name in phone : "MTS RUS" GPRS : attached

Важно, что контроллер подключен к пакетной сети передачи данных

(GPRS : attached)

и GPRS-соединение установлено.

После этого оцените уровень сигнала в minicom командой AT+CSQ

Вы получите результат в виде 13,99

Первая цифра показывает мощность сигнала: > 9 — удовлетворительный, > 14 — хороший, > 19 — отличный. Низкие и нестабильные значения CSQ означают, что антенна плохо расположена, неаккуратно подключена, радиообстановка неблагоприятная.

Если обе проверки пройдены, но связи нет, обратитесь к провайдеру (загляните в личный кабинет), можете проверить SIM-карту в смартфоне.